25 aug. Cum știi dacă ransomware este o problemă pentru compania ta. Ghidul managerului care știe în ce să investească prioritar

Dacă ai făcut recent o analiză SWOT pentru business-ul tău, îți recomandăm să treci și ransomware pe lista de amenințări. Te va ajuta să iei acum decizii pe care probabil le amâni de mult. Este o tendință pe care am observat-o la multe dintre companii care solicită suportul unei echipe de specialiști IT după ce un atac cibernetic s-a produs.

Pentru tine nu este însă prea târziu să acționezi proactiv și să te preocupi de siguranța cibernetică a companiei. De aceea, un ghid al companiilor reziliente în fața ransomware probabil că ți-ar fi util. Costul de prevenție este mult mai mic decât costurile pe care le vei avea în cazul unui atac.

Am detaliat despre:

Table of Contents

Ce este ransomware?

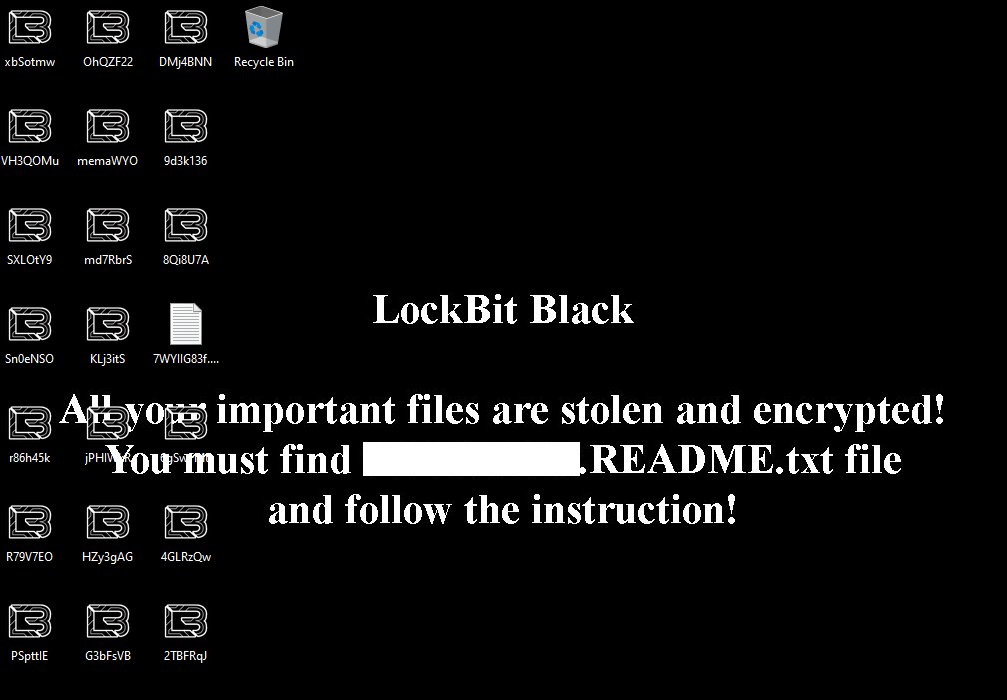

Ransomware este acel software malițios (malware) care restricționează accesul la computerele companiilor sau criptează date vitale, prin care hackerii obțin bani prin șantaj sau prin vânzarea informațiilor vitale. Conform unor date din 2019, un atac ransomware a generat companiilor costuri medii de 133.000 de dolari. În 2021, costul creștea la 1.4 milioane de dolari. Mai mult, tot statisticile spun că 60% dintre IMM-uri se închid la șase luni după un astfel de atac, pentru că nu au un plan de protecție împotriva atacurilor.

Dacă nu plătești răscumpărarea, un atac ransomware

- poate bloca toate procesele din companie,

- te poate lăsa fără datele de care ai nevoie pentru a-ți desfășura activitatea,

- te poate împiedica total sau parțial să oferi servicii sau produse clienților tăi,

- îți poate expune secretele comerciale,

- te poate pune în imposibilitatea de a respecta unele legi precum cea referitoare la GDPR,

- îți poate afecta insurmontabil reputația.

În mod cert, în ultima vreme, ți-au apărut în newsfeed tot mai des informații despre companii afectate de ransomware: companii petroliere, instituții financiar bancare, companii de telecomunicații și nu numai. Te întrebi probabil dacă există un risc și pentru compania ta.

Vorbind în calitate de furnizor de servicii IT pentru companii din multiple domenii, cu activități în România și la nivel global, răspunsul este în mod cert “da”.

Scopul unui atac cibernetic este ca hackerii să obțină bani. Din acest motiv, nicio companie nu este în siguranță. Dacă la început erau vizate marile companii, acum focusul s-a schimbat către cele medii și mici. Acestea nu investesc atât de mult în securitatea cibernetică, lăsând atacatorilor mai multe vulnerabilități ce pot fi exploatate mai ușor.

Statisticile vorbesc oricum de la sine.

- 10,1 miliarde de euro – este suma plătită de companii drept răscumpărare în 2019. Cuantumul răscumpărărilor plătite a fost cu 3,3 miliarde de euro mai mare decât în 2018.

- 66 % dintre organizațiile din domeniul medical au suferit un atac de tip ransomware în 2019.

- 45% dintre organizațiile atacate în 2019 au plătit răscumpărarea,

- 28% dintre incidentele de securitate au fost atribuite programelor malware, iar programele ransomware au fost asociate cu o treime (28 %) dintre incidente.

Iar povestea care urmează te va ajuta să înțelegi de ce amenințarea este una reală.

Momentul wannacry sau de ce ransomware este o amenințare pentru compania ta

Era 1989 și Eddy Willems, un angajat al unei companii de asigurări din Belgia, a introdus o dischetă în computerul său. Era una dintre cele 20.000 trimise de Organizația Mondială a Sănătății participanților la o conferință privind SIDA, așa că Eddy se aștepta să afle date noi despre cumplita maladie. A fost, în schimb, victima primului act de ransomware din istorie.

La câteva zile după ce a introdus discul, computerul lui Willems s-a blocat, iar pe ecran i-a apărut un mesaj prin care i se cerea să trimită 189 de dolari într-un plic, la o căsuță poștală din Panama. „Nu am plătit răscumpărarea și nici nu am pierdut date, pentru că mi-am dat seama cum să inversez situația”, a declarat acesta pentru CNN Business.

12 mai 2017 este o zi istorică pentru cybersecurity. Sute de computere cu sistem de operare Windows au fost atacate de WannaCry, un crypto-ransomware care a infectat rapid peste 200.000 de computere din 150 de țări, inclusiv din România, unde printre victime s-a numărat și fabrica Dacia de la Mioveni.

Acela a fost un vârf, dar de atunci, numărul companiilor afectate de ransomware a crescut constant. În 2020, conform Global Risk Report 2022, numărul atacurilor ransomware s-a majorat cu 435% față de anul anterior, iar pericolul crește pe zi ce trece.

Practic, dacă te uiți în trecut, ai putea ajunge la concluzia că aproape orice se poate. Ți-ai fi imaginat, spre exemplu, că oricine poate lansa un atac cibernetic tip ransomware folosind ransomware as a service, un fel de software as a service (SaaS) pentru cei rău intenționați?

Pericolul “Ransomware as a service”

“Ransomware as a service” permite inclusiv persoanelor non tehnice să efectueze atacuri cibernetice. Este un model de afaceri pe modelul SaaS ce presupune că dezvoltatorii de ransomware oferă unor afiliați, în schimbul unei sume, posibilitatea de a lansa atacuri cu ransomware create de ei.

Este o tendință care s-ar putea intensifica odată cu apariția inteligenței artificiale (AI) și a programelor malware. În plus, răspândirea folosirii criptomonedelor permite infractorilor cibernetici să colecteze plăți asumându-și un risc modest de a fi prinși, iar răscumpărarea se face de obicei în astfel de monede.

Ransomware-ul aduce infractorilor cibernetici bani foarte rapid. Astfel, dacă te gândești că sunt șanse minime ca și compania ta să intre pe radarul lor, tocmai ai aflat de ce acest tip de atac este atât de des folosit. Majoritatea companiilor nu percep atacurile cibernetice ca pe un pericol real, ceea ce face ransomware ușor de implementat.

Așadar, există numeroase argumente în favoarea ideei că există realmente un risc, inclusiv pentru compania ta. Acum, trebuie să înțelegi cum funcționează ransomware, pentru a te putea proteja.

Cum funcționează cele mai comune Ransomware

După cum spuneam, ransomware este un malware care te împiedică să accesezi computere, rețele, device-uri mobile, fișiere. Îi vine denumirea de la ransom = răscumpărare, astfel că vei găsi sub numele generic de ransomware mai multe tipuri de viruși rău intenționați, cu care hackerii infectează computere și rețele, pentru recompensă: WannaCry, CryptoLocker, CryptoWall, Fusob etc.

Există practic două componente ale ransomware

Locker – blochează funcțiile de bază ale computerului și te lasă practic fără niciun control asupra sa. El îți va cerceta dispozitivele în căutarea unor extensii de fișiere pe care le va cripta. Ulterior, Locker va deschide o fereastră prin care vei fi informat despre valoarea răscumpărării, de obicei în criptomonede, modalitatea de plată și ce s-a întâmplat cu fișierele tale.

Crypto – criptează fișierele și date sensibile de pe stațiile de lucru, făcând conținutul inaccesibil în lipsa unei chei de decriptare. Devii astfel șantajabil. Hackerii te vor amenința fie că șterg datele, fie că le vor vinde mai departe pe forumuri cybercrime și Dark Web. Astfel, informații vitale pentru business-ul tău pot ajunge la alți jucători de pe piața pe care activezi.

Există, de asemenea, mai multe căi principale prin care acești viruși malițioși îți pot infecta rețelele de calculatoare.

Unde se ascunde ransomware. Puncte de acces către compania ta

Există mai multe căi majore prin care un virus ransomware poate ajunge în computerul sau rețeaua de computere a companiei tale.

- Computere vulnerabile, care pot fi exploatate foarte ușor.

- Spam – mesaje electronice nesolicitate, de cele mai multe ori sub forma unor reclame pentru produse și servicii dubioase.

- Spear phishing – o tehnică de hacking prin care destinatarul unui e-mail este păcălit să dea clic pe link-uri ce conțin malware sau pentru a descărca fișiere malware. E-mailurile de spear phishing sunt greu de detectat pentru că par a proveni de la colegi de serviciu, prieteni sau diverse autorități ori companii pe care le cunoști.

- Atacuri tip “watering hole” – sunt atacuri țintite să compromită o anumită industrie sau un grup mai mare de utilizatori, prin infectarea unor website-uri pe care aceștia le vizitează des. Odată accesat un astfel de site compromis chiar și de o singură persoană din grup, ( un angajat, spre exemplu) hackerul obține acces la întreaga rețea a organizației.

- Reclame pe diverse site-uri.

- Scareware – tactica prin care utilizatorii sunt speriați sau atrași în alte moduri către site-uri web false sau infectate ori sunt determinați să descarce software malițios. Pot fi reclame tip pop-up, prin care așa-ziși furnizori de securitate cibernetică te anunță că dispozitivul tău a fost infectat sau că îți oferă gratuit posibilitatea de a-ți scana device-ul de viruși. Anunțurile de tip scareware sunt create astfel încât să îți creeze sentimentul de maximă urgență. Scopul este acela ca utilizatorul să instaleze programul malițios cât mai repede posibil.

- Social Engineering – este termenul folosit pentru o gamă largă de activități rău intenționate, realizate prin interacțiuni umane. Folosește manipularea psihologică pentru a păcăli utilizatorii să facă greșeli de securitate sau să ofere informații sensibile.

Concluzionând, pentru a reduce probabilitatea de a fi atacat prin ransomware, atrage atenția angajaților asupra:

- atașamentelor din e-mailuri,

- persoanelor care îi contactează,

- link-urilor pe care le accesează,

- fișierelor pe care le descarcă,

- reclamelor pe care dau click,

- software-urile pe care folosesc,

- ce medii introduce în computer ( stick USB, CD)

Cum se răspândește ransomware în rețeaua companiei tale

Ransomware este cu atât mai periculos cu cât poate afecta rapid o întreagă rețea de computere, nu doar punctual, un device. În plus, ransomware poate afecta orice dispozitiv, fie el cu sistem de operare Android, IoS, Windows sau Linux.

Ransomware poate cripta inclusiv fișiere deja criptate și poate infecta datele stocate în clouduri precum OneDrive și Dropbox.

Stocarea în cloud este susceptibilă la atacuri ransomware datorită faptului că se sincronizează cu stocarea locală a datelor. Spre exemplu, când editezi un document în DropBox sau OneDrive, lucrezi, de fapt, local. În cazul în care un ransomware îți va afecta fișierul local, motorul de partajare a fișierelor (DropBox, Google Drive, OneDrive) va încărca codul malițios în fișierele din cloud.

Propagarea virusului se face rapid. Iată cum.

- Prin Wifi – Ransomware-ul se poate deplasa prin rețele wifi pentru a infecta calculatoarele dintr-o întreagă clădire de birouri.

- USB – Oricine aduce un stick USB la birou este un posibil vector de infectare cu ransomware. Un simplu dublu click pe un folder din computer va executa virusul, care va putea cripta ulterior inclusiv fișierele nou create.

- Rețeaua locală – Tulpinile de ransomware mai noi, precum WannaCry, Petya și SamSam, au mecanisme de autopropagare care le permit să se deplaseze lateral către alte dispozitive din rețea.

- Protocolul SMB (File Share) – Multe dintre atacurile care s-au efectuat pană acum au folosit vulnerabilități ale protocolului SMB, care pot fi foarte ușor exploatate.

- Protocolul Remote Desktop – Ransomware se poate răspândi și prin exploatarea RDP (Remote Desktop Protocol), un protocol de comunicare disponibil în sistemele de operare Windows, care îți permite să accesezi un alt computer prin intermediul unei conexiuni de rețea. Este folosit în general de administratorii de rețea pentru a se conecta de la distanță la servere și pentru a oferi asistență tehnică. De asemenea, unii angajați utilizează RDP pentru a accesa de la distanță calculatorul companiei. Problemele cu RDP sunt generate de faptul că suferă de vulnerabilități care pot fi exploatate, iar serviciul RDP expus în internet poate fi exploatat rapid.

- Virtual Private Network ( VPN) – VPN-ul reprezintă o soluţie tehnică, foarte folosită în contextul work from home, prin care se pot interconecta două sau mai multe device-uri (computere, laptopuri, telefoane) aflate la mare distanţă unele de altele, prin intermediul internetului. Este o metodă sigură de comunicare de la distanță, dar nu întotdeauna poate opri ransomware-ul, mai ales dacă VPN-ul nu este corect securizat. În plus, de multe ori, companiile își lasă angajații să se conecteze la VPN de pe calculatoarele personale, decizie care introduce un risc major. De cele mai multe ori, aceste calculatoare sunt vulnerabile sau sunt deja infectate cu malware sau ransomware. De aici până la accesul hackerilor la datele companiei tale mai este un mic pas.

- Software – Infractorii cibernetici exploatează vulnerabilități ale diverselor software-uri des folosite de corporații pentru a prelua controlul asupra rețelelor acestora și a le infecta cu ransomware.

Cum te protejezi de ransomware

Un atac ransomware îți poate paraliza organizația în câteva minute, lăsându-ți angajații incapabili să acceseze datele esențiale și să își desfășoare activitatea. Vestea bună este că te poți proteja și poți începe cu pași simpli , având grijă ca inginerii tăi IT să mențină o igienă cibernetică bună a întregii companii.

Va fi nevoie de:

- Backup-ul datelor. Trebuie să îți păstrezi copii de siguranță fiabile care respectă regula 3-2-1: să ai cel puțin trei copii, în două formate diferite, iar una dintre ele să rămână în afara sediului.

- Monitorizarea 24/7 a serviciilor IT pentru a detecta din timp orice intruziune. Majoritatea atacurilor cibernetice au loc în weekend, când Departamentele IT nu lucrează și nu pot interveni corespunzător.

- Update-uri ale software-urilor și patch-urilor (acele bucăți de software folosite pentru a corecta o problemă apărută în cadrul unui sistem de operare sau al unui program software).

- Menținerea soluțiilor de securitate la zi. Principala tehnică prin care te protejezi împotriva atacurilor ransomware este să uptatezi constant sistemul de operare și aplicațiile, cu toate patch-urile de securitate existente. Este un proces care nu se finalizează niciodată, pentru că este nevoie ca patch-urile să fie aplicate de fiecare dată când sunt emise de către producător. Patch-urile repară greșeli de cod sau vulnerabilități care ar putea fi exploatate de către atacatori.

- Monitorizări ale aplicațiilor folosite.

- Limitarea privilegiilor din cadrul companiei – nu toți angajații ar trebui să aibă acces la toate datele și stațiile de lucru.

- Autentificarea cu mai mulți factori ar trebui să fie activată pe toate conturile companiei, inclusiv pe cele din rețelele de socializare.

- Instalarea filtrelor puternice de spam/malware.

- Antivirus cu updateuri la zi.

La nivel de management, sunt o serie de măsuri ce trebuie luate anticipat. Practic, în calitate de conducător, trebuie să te asiguri că organizația ta lucrează la:

– prevenția unui atac cibernetic,

– eradicarea acestuia în cazul în care apare,

– revenirea business-ului post eveniment, prin recuperarea datelor și a accesului la device-urile afectate.

Trebuie să existe un plan pentru toate aceste etape și teste pentru a te asigura ca ele funcționează.

Prevenția se poate asigura prin:

- evaluarea riscurilor cibernetice, prin teste care să identifice corect punctele vulnerabile ale companiei, simulând practic atacuri reale,

- evaluarea activităților din companie care deschid porți către hackeri. Spre exemplu, unele companii tratează migrarea către lucrul de la domiciliu sau hibrid ca pe un eveniment cu risc pentru securitatea datelor ce justifică teste de vulnerabilitate.

- evaluarea gradul de pregătire pentru ransomware în ceea ce privește punctele de final ale rețelelor ( computerele folosite de angajații care lucrează de acasă, spre exemplu),

- trainingul angajaților pentru a putea identifica în mod corect elementele riscante și pentru a avea un comportament de navigare securizat,

- revizuirea și testarea unui plan de răspuns la incident și de recuperare în caz de dezastru. Trebuie să fie clar cine din organizație este responsabil pentru ce acțiuni. În plus, trebuie să știi în orice moment cât timp poate compania să deruleze operațiuni curente fără acces la anumite sisteme.

- analiza oportunității încheierii unei polițe de asigurare care să acopere astfel de riscuri

Eradicarea unui atac cibernetic

Tehnic vorbind, de acest lucru se va ocupa echipa ta IT sau compania către care ai externalizat serviciul IT, pentru că recomandarea este să nu plătești recompensa cerută de hackeri.

Iată ce ar trebui să facă departamentul IT, dacă lucrurile se desfășoară “ca la carte”.

- Contactează Directoratul Național de Securitate Cibernetică și anunți atacul cibernetic.

- Reinstalarea completă a tuturor sistemelor de operare afectate complet sau parțial.

- Schimbarea tuturor parolelor cu drepturi elevate din sistemele IT.

- Închiderea accesului din extern la resursele afectate.

- Restaurarea datelor din backup.

- Schimbarea tuturor parolelor utilizatorilor.

Revenirea business-ului post eveniment

Odată ce un atac ransomware a fost declanșat, atât efortul, cât și timpul de restaurare a serviciilor este unul destul de mare, asta dacă ai la dispoziție backupul necesar pentru a restaura sistemul. De obicei, un atac ransomware vizează și backupul, iar dacă acesta nu este făcut corespunzător, compania ta poate rămâne iremediabil fără date. Odată depășit momentul, organizația ar trebui să își poată răspundă la unele întrebări pentru a fi sigură că un atac cibernetic nu se va mai repeta.

În principal, ar trebui să știi:

– cum a avut loc incidentul?

– ce vulnerabilități a exploatat hackerul?

– ce măsuri ar trebui să iei pentru ca istoria să nu se repete.

Top trei cauze care duc la atacuri ransomware eficiente

Din experiența noastră, cele mai multe atacuri ransomware se produc pentru că:

-

oferi acces nerestricționat corespunzător,

-

ai sisteme vulnerabile neupdatate,

-

ai sisteme fără backup sau cu backup accesibil.

Iar cele mai potrivite metode prin care poți preveni aceste atacuri sunt:

-

scanarea periodică de vulnerabilități, urmată de Penetration Testing,

-

instalarea constantă a patch-urilor de securitate,

-

implementarea unei strategii de Backup si Disaster Recovery.

Astăzi este mai important ca niciodată să crești gradul de pregătire a organizației tale pentru ransomware și să te asiguri că ai instrumentele necesare pentru a remedia, eradica și recupera activitatea din cadrul companiei, în cazul unui atac cibernetic.